Linux情報・技術・セキュリティ

Linux情報・技術・セキュリティ:記事リスト

Linux情報・技術・セキュリティのカテゴリーには以下の記事がリストされています。

Ubuntu運用者が今日実行するapt自動更新とPro Livepatchの判断----22.04 / 24.04 / 26.04の差分整理

linux パッケージで "Needs evaluation"、注釈は "Fix is only in netdev tree for now"。AlmaLinux と Fedora は配布済、Debian と RHEL と Ubuntu は未配布です。書こうと思ったのは、Fragnesia 解説を出した今日の昼に、受講生から「うちの 24.04 サーバー、unattended-upgrades 任せだけど、これって自動で当たるんですか」と聞かれたから。20年以上 Linux サーバーの現場にいますが、Ubuntu の自動更新と Livepatch の判断を早急に求められたのは今回が初めてです。

先に結論をお伝えします。Ubuntu の場合、apt の手当て・unattended-upgrades の挙動確認・Ubuntu Pro Livepatch の有効化、この3点を LTS 版数ごとに同時に行う必要があります。「ただ待つ」は最悪手になります。

この記事のポイント

- Ubuntu CVE tracker 上、Dirty Frag・Fragnesia ともに USN 未発番。22.04 / 24.04 / 26.04 すべての

linuxパッケージが "Needs evaluation"(2026-05-15時点)。 - 影響範囲は Linux 4.11 系以降。22.04 GA(5.15)、22.04 HWE(6.8)、24.04 GA(6.8)、24.04 HWE(6.17)、26.04(7.0)すべて該当。フレーバ変更では逃げられない。

- Canonical 公式緩和は

esp4 / esp6 / rxrpcの modprobe.d ブラックリスト化+update-initramfs -u -k allまでが1セット。 - unattended-upgrades は

-securitypocket のカーネル更新を当てるが、再起動は自動ではない。新カーネルが入っても古いカーネルで実行し続ける状態になりやすい。 - Ubuntu Pro Livepatch は個人5台無料・HWE 対応・10年カバー。USN を待たずに先に有効化しておくのが現実解。

続きを読む "Ubuntu運用者が今日実行するapt自動更新とPro Livepatchの判断----22.04 / 24.04 / 26.04の差分整理"

Fragnesia(CVE-2026-46300)|パッチが新たな穴を作った2026年5月のLinuxカーネル事件

/usr/bin/su や /etc/passwd を直接改変して root を取られる類です。先に結論をお伝えします。「Dirty Fragパッチを当てた」だけでは Fragnesia に対して無力です。パッチを当てて再起動したけど、もう一度確認が必要です。

この記事のポイント

- Fragnesia(CVE-2026-46300)は Dirty Frag のパッチ起因で表面化した新しいLPE。発見者 William Bowling 氏(V12)、公開2026-05-13。

- 根本原因は

skb_try_coalesce()がSKBFL_SHARED_FRAGを伝播しない欠陥。少なくとも2013年から潜伏。 - race condition 不要で page cache を決定論的に書き換えられる。Dirty Frag より悪用が安定。

- Dirty Fragパッチ済カーネルでも Fragnesia は別途未パッチ。RHEL / Ubuntu / Debian は5/15時点で公式パッチ未配布。

- Dirty Frag 公式緩和(esp4 / esp6 / rxrpc 無効化)は Fragnesia にも有効。「Dirty Frag対応済」と「Fragnesia対応済」を分けて棚卸しする必要がある。

続きを読む "Fragnesia(CVE-2026-46300)|パッチが新たな穴を作った2026年5月のLinuxカーネル事件"

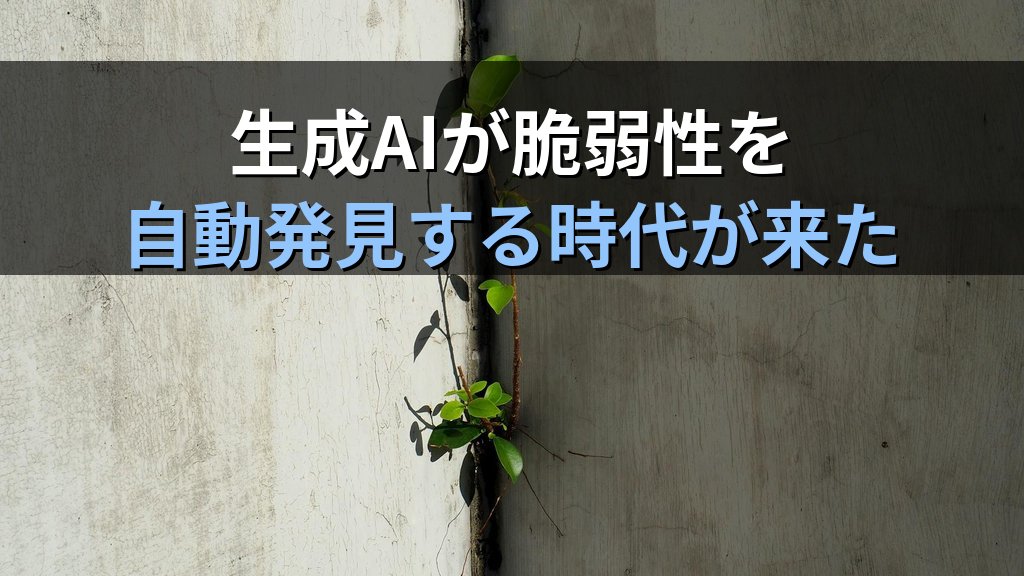

生成AIがゼロデイを発見する時代|GoogleがLinux管理者に突きつけた「初の実例」

「いつかは来る」と思っていたが、こんなに早く実現するとは正直驚きました。

本稿では、GTIGレポートの核心を現役Linux管理者の目線で整理し、今週中に確認すべきことを具体的に書きます。

Ubuntuパッケージ管理どれを使う?apt/Snap/Flatpakの違いを現役講師が整理

正直に告白すると、私もしばらく Snap を雑に扱っていた時期があります。受講生から「Snap版の Slack が起動しないんですが」と聞かれて、その場でうまく答えられず、夜にドキュメントを読み直した、という反省があります。Ubuntu 26.04 LTS が出た 2026年4月以降、apt と Snap と Flatpak の3方式が同じデスクトップに同居する場面が一気に増えました。20年以上Linuxサーバーを触ってきましたが、サーバー運用とデスクトップとでは、選ぶ基準がまったく違います。本稿では、現役管理者の目線で「サーバー運用 / デスクトップ / 学習用検証機」の判断軸を1本通しながら、apt・Snap・Flatpak の違いを整理します。Ubuntu 26.04 LTS の全体像を先に把握しておきたい方は「Ubuntu 26.04 LTS 変更点まとめ|25.10から何が変わったか現役講師が解説」を先に読んでおくと、本稿の細かい話がスッと入ります。

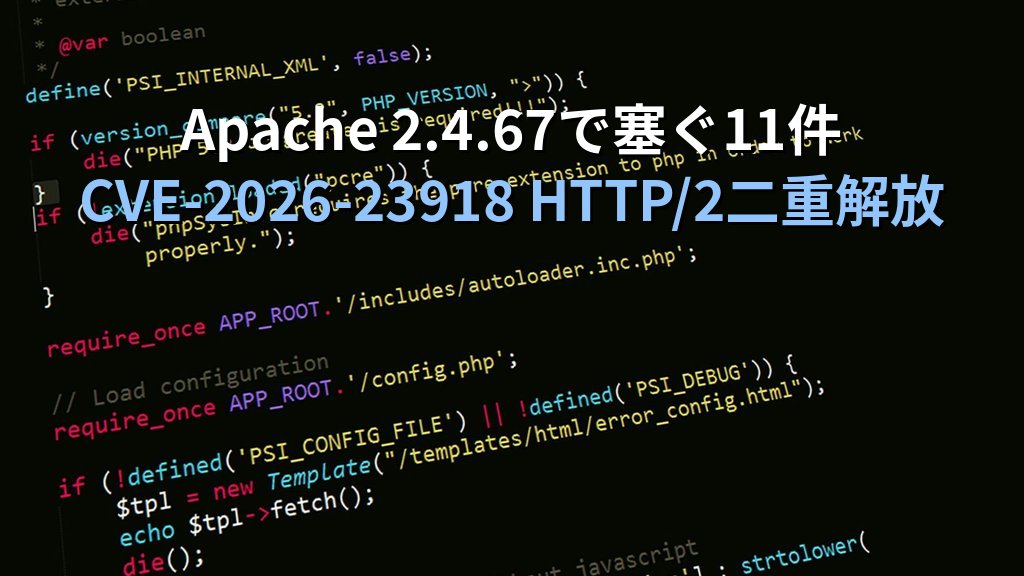

Apache 2.4.67で塞ぐ11件|HTTP/2の二重解放(CVE-2026-23918)が本命の理由

本命は CVE-2026-23918。HTTP/2 のストリーム処理で起きる二重解放(Double Free)で、CVSS 8.8 HIGH。リモートコード実行(RCE)の可能性まで踏み込んだ書きぶりが、Apache 公式・NVD・oss-security の3経路で出ています。

ただ、ここを「未認証RCEだ」と一足飛びに断定するのは、NVDの CVSS ベクターを読む限りやや踏み込みすぎだと思っています。後で詳しく書きますが、NVD は PR:L(低権限を要する)です。一方で第三者ベンダーの解説には「unauthenticated」と書くものもあり、扱いが割れています。

20年以上 Linux サーバーの現場にいますが、HTTP/2 の double free でここまで CVSS が振れるのは記憶にないレベルです。Apache HTTP Server を本番で使っているなら、11件の俯瞰よりも CVE-2026-23918 をどう塞ぐかに時間を割いた方が筋がいい。

この記事のポイント

- Apache 2.4.67 で修正された CVE は11件。本命は CVE-2026-23918(HTTP/2 二重解放、CVSS 8.8 HIGH)。

- 影響を受けるのは 2.4.66 のみ。古いバージョンを使っているサーバーは別の意味で危険ですが、CVE-2026-23918 単体の対象範囲は限定的です。

- 認証要否は両論あります。NVDではPR:L(低権限要)。一方ベンダーレポートには「unauthenticated」と書くものもある。運用環境次第で実質ほぼ無認証に近いケースもあるので、「PR:Lだから安心」という読み方は危険です。

- 「mod_http2 を無効化すれば塞げる」は Apache 公式アナウンスの暫定回避策ではありません。ベンダー解説の援用です。本記事でも区別して書きます。

- 残り10件は Moderate×2(mod_rewrite 権限昇格、mod_auth_digest タイミング攻撃)と Low×8。AJP系が多いので、リバースプロキシでAJPを使っていない環境なら影響は限定的です。

続きを読む "Apache 2.4.67で塞ぐ11件|HTTP/2の二重解放(CVE-2026-23918)が本命の理由"

古いPCをLinuxサーバー学習機に再生する方法|Q4OS・Mint Xfce・Zorin OS 18比較とUbuntu Server/AlmaLinux導入手順【2026年版】

正直に言うと、私もしばらくクラウドのインスタンスばかり触っていた時期があり、手元の検証機を雑に扱っていた反省があります。

万が一、クラウドが止まっても、自宅の物理マシンなら関係なく動きます。20年以上Linuxサーバーの運用に関わってきて、若手が伸びる瞬間を何度か見てきましたが、共通していたのは「いつでも壊して戻せる自分専用機がある」ことです。

本稿では、現役管理者の目線で、古いPCをLinuxサーバー学習用の検証機として再生する方法を、5本のディストロのインストール手順を交えて整理します。

続きを読む "古いPCをLinuxサーバー学習機に再生する方法|Q4OS・Mint Xfce・Zorin OS 18比較とUbuntu Server/AlmaLinux導入手順【2026年版】"

apt updateが急に遅い・失敗する原因と対処法|2026年5月Canonical DDoS障害で取るべきミラー切替手順

ゴールデンウィーク明け、出社前のコーヒー片手に運用機にSSHした瞬間、画面が止まりました。

2026年5月1日の朝のことです。前日4月30日の夕方(米時間)からCanonicalのインフラがDDoS攻撃を受けていて、archive.ubuntu.com も security.ubuntu.com も Snap Store も Launchpad も、ぜんぶ反応が鈍くなっていた。日本時間で見ると、5月1日朝に「世界的に何かおかしい」と認識された格好です。20年以上Linuxサーバーの運用に関わってきましたが、apt update がここまで広範に詰まる事象は記憶にないです。本稿では、現役の管理者目線で「apt update が急に遅い・失敗する」と感じたときに、現場でどう切り分けて、どう逃がすかを順序立てて書きます。

続きを読む "apt updateが急に遅い・失敗する原因と対処法|2026年5月Canonical DDoS障害で取るべきミラー切替手順"

Dirty Frag(CVE-2026-43284 / 43500)とは何か——Copy Failの暫定策が効かない理由と未パッチ期の管理者アクション

通称は「Dirty Frag」。CVE番号は2件チェーンで、CVE-2026-43284(xfrm-ESP / IPsec ESP処理)とCVE-2026-43500(RxRPC)です。発見者は Hyunwoo Kim 氏(@v4bel)。oss-security メーリングリストでの正式公開は 2026-05-08 03:56 KST。embargo中に第三者が公開コミットからn-day再構築してしまい、結果として早期公開に踏み切ったというのが今回の経緯です。

記事を書こうと決めたのは、Copy Fail(CVE-2026-31431)の続報を待っている読者が周りに何人もいたからです。Copy Fail公開からわずか9日。3週連続でLinuxカーネルのLPEが出てきている。20年以上Linuxサーバーの現場にいますが、ここまで間隔が詰まる時期は記憶にありません。

先に結論から書きます。Copy Failで打った algif_aead のブラックリストは、Dirty Frag には効きません。入口のモジュールが違うからです。「先週やったから大丈夫」と思っているサーバーは、もう一度棚卸しが必要です。

この記事のポイント

- Dirty Frag は CVE-2026-43284(xfrm-ESP)と CVE-2026-43500(RxRPC)の2件チェーン。Linux 4.11 系以降のほぼ全主流カーネルが対象です。

- Debian、AlmaLinux、Amazon Linux、SUSE は配布開始済(2026-05-08〜09)。RHEL と Ubuntu は本記事執筆時点(2026-05-10)で公式パッチ未配布、bulletin と CVE tracker の運用状態のみです。

- Copy Fail で打った algif_aead ブラックリストは Dirty Frag には無効。入口モジュールが esp4 / esp6 / rxrpc に変わっています。

- 未パッチ期に管理者がやれることは、カーネル更新最優先・必要なら esp4/esp6/rxrpc 無効化・最小権限と局所化(コンテナ隔離・SSHアクセス制限・SELinux強制)の3点に絞れます。

- Dirty Pipe → Copy Fail → Dirty Frag。3週連続のカーネルLPE公開は、運用現場に「カーネル更新を後回しにできない時代」を突きつけています。

続きを読む "Dirty Frag(CVE-2026-43284 / 43500)とは何か——Copy Failの暫定策が効かない理由と未パッチ期の管理者アクション"

732バイトでrootが取れる|CVE-2026-31431「Copy Fail」とLinuxサーバー管理者が今日打つべき一手

そう聞いた瞬間、背筋が凍りました。

2026年4月29日、Theori社の Taeyang Lee 氏が、AI支援セキュリティ監査ツール「Xint Code」で発見したカーネル脆弱性を公開しました。CVE-2026-31431、通称「Copy Fail」。CVSS 3.1 で 7.8(HIGH)。Linuxカーネル crypto/algif_aead モジュールに2017年から潜んでいた論理バグです。

影響範囲は 5.10〜6.19 系列のほぼ全主流カーネル。Ubuntu、Debian、RHEL、SUSE、Amazon Linux、Fedora、Arch。要するに、現役で動いているLinuxサーバーのほとんどが該当します。20年以上Linuxサーバーの運用に関わってきましたが、ここまで「広く・浅く・確実に」影響する脆弱性は久しぶりです。本稿では、現役のサーバー管理者目線で、出社したら真っ先に本番機で何を確認・実行するかを書きます。

続きを読む "732バイトでrootが取れる|CVE-2026-31431「Copy Fail」とLinuxサーバー管理者が今日打つべき一手"

パッチを当てても消えないバックドア|FIRESTARTERから学ぶLinuxサーバの永続化検知

そう思っていたのが、ここ数日で揺らいでいます。

2026年4月24日、CISA(米国サイバーセキュリティ・社会基盤安全保障庁)が勧告 AR26-113A を出しました。Ciscoのファイアウォール製品(ASA/Firepower)に、Linuxの実行ファイル形式(ELF)で書かれた永続化バックドア「FIRESTARTER」が仕込まれていた、という内容です。攻撃者はUAT-4356。2024年に騒がれた ArcaneDoor と同じグループだそうです。

正直、最初に読んだとき「これはきつい」と声に出ました。

何がきついかというと、パッチを当てても消えないからです。ファームウェアを更新しても消えない。普通に再起動しても消えない。

この記事では、20年以上Linuxサーバーの運用に関わってきた立場から、FIRESTARTERのインシデントを「Cisco機器の話」で終わらせず、汎用Linuxサーバーの永続化バックドア検知という実務にどう落とすかを書きます。

auditd、AIDE、systemd、ss、lsof、/proc、rkhunter、YARA。記事を読み終わるころには、自分のサーバーで何を見るべきかが具体的に分かる構成にしました。

日本のLinuxエンジニアに迫るキャリア転機|フランス250万台移行が示す需要シフト

このニュースを「海外の話」で終わらせてしまうとしたら、それはもったいない判断です。

この動きが示しているのは、世界規模でLinuxエンジニアの需要が構造的に変化しているということです。20年以上Linuxサーバーを運用し、3,100名以上にLinuxを指導してきた経験から言うと、こうした大規模な業界変化の前に動けるかどうかが、エンジニアのキャリアの分岐点になります。

この記事では、フランスの移行事例を入口に、日本のLinuxエンジニアが今すぐ準備すべきスキルとキャリア戦略を解説します。

この記事のポイント

・フランス250万台移行が示すLinux需要の構造的変化

・日本のエンジニア市場でLinuxスキルが希少価値を持つ理由

・Windows担当エンジニアとの差別化に必要な具体的スキル

・需要拡大の波に乗るために今すぐ始めるべき準備

systemdを疑うエンジニアが増えている——MX Linux人気上昇が示す「init設計」の本質

セミナーでこんな質問を受けることがあります。MX Linuxが海外レビューサイトで好意的に取り上げられることが増え、「systemdを使わないディストリビューション」というキーワードが注目を集めているのを見て、疑問を持った方からの質問です。

この記事では、20年以上Linuxサーバーを運用してきた経験から、systemdが普及した背景、なぜ反systemdの動きが根強いのか、そして現場エンジニアはこの論争をどう受け止めるべきかを3軸で整理します。

結論から言えば、「systemdが正しいかsysVinitが正しいか」を決めることより、「どちらを選んだかを語れること」の方が、現場での価値につながります。

この記事のポイント

・systemdが標準になった経緯と、その設計思想が批判される理由

・MX Linuxが支持される理由は「軽さ」ではなく「設計判断への共感」

・init系の変遷を知ることで、現場での会話力と設計判断力が上がる

・「使えるLinuxエンジニア」と「語れるLinuxエンジニア」の差は知識の体系化にある

MCPがLinux Foundation傘下になった意味を、現役Linuxエンジニアが正直に語る|AIエージェントとLinuxサーバーの接点として今どう位置づけるか

「AIとLinuxサーバーが連携するって、現場でどういう意味を持つの?」

そんな疑問を持っている方に向けて書きました。

この記事では、20年以上Linuxサーバーを運用してきた経験から、2025年11月に発表されたMCP(Model Context Protocol)のLinux Foundation移管について、技術仕様の話ではなく、「Linux Foundationが管理するということの重み」と「AIエージェントとLinuxサーバーの接点として今どう位置づけるか」を正直にお伝えします。

3,100名以上のエンジニアを指導してきた中で、こうした業界動向を早めに押さえている人ほど、現場での意思決定の質が違うと感じています。

この記事のポイント

・Linux Foundationへの移管は「特定企業の製品」から「業界標準」へのシフトを意味する

・MCPはAIエージェントがLinuxサーバーのリソースを操作するための共通プロトコル

・エンタープライズ現場でのMCP採用は2026年から本格化する段階に入っている

・Linuxエンジニアが今MCPを学ぶ優先度は高く、学習順序も整理できる

続きを読む "MCPがLinux Foundation傘下になった意味を、現役Linuxエンジニアが正直に語る|AIエージェントとLinuxサーバーの接点として今どう位置づけるか"

Linux 7.1でNTFSドライバが"復活"|4年越しの全面書き直しをTorvaldsが承認した理由

そう思ったことがある方に、今回は少し明るい知らせをお届けします。

2026年4月、Linuxカーネル開発コミュニティで「NTFSの復活」と呼ばれる出来事がありました。

4年越しに全面書き直しされたNTFSドライバが、Linus Torvalds本人の承認を得てLinux 7.1へのマージが確定したのです。

この記事では、NTFSドライバの歴史的経緯と今回の変更が何を意味するのか、デュアルブートで使っているエンジニアの目線から解説します。

・Linux 7.1で「NTFS Resurrection」と呼ばれるNTFSドライバの全面書き直しがマージ確定

・Linus Torvalds自身が"NTFSの復活"とコメントして承認した経緯

・4年越しの書き直しがなぜ必要だったか(ntfs3ドライバの問題と背景)

・デュアルブート環境での読み書き信頼性が今後どう変わるか

高年収エンジニア110人調査:77%がLinux基礎学習を若手に勧める理由とは|LPI-Japan調査から読み解く基礎力の本質

そう思っているエンジニアに、ぜひ知ってほしいデータがあります。2026年1月、特定非営利活動法人LPI-Japanが実施した調査で、年収700万円以上のインフラエンジニア110名に「若手エンジニアへのLinux・OS基盤技術の学習」について聞いたところ、77.3%が「推奨する」と回答しました。

この記事では、その調査結果を詳しく読み解きながら、20年近くLinuxサーバーを運用し、3,100名以上にLinuxを教えてきた経験から「なぜ今、基礎を固めることが最も重要なのか」をお伝えします。

【この記事でわかること】

・LPI-Japan調査で高年収エンジニアの77.3%がLinux基礎学習を推奨した理由

・なぜ今の若手はOS/基盤技術を学ぶ機会が減っているのか

・高年収エンジニアが若手に伝えたい「本当に役立った学習法」

・今すぐLinux基礎を固めるべき具体的な理由と第一歩

続きを読む "高年収エンジニア110人調査:77%がLinux基礎学習を若手に勧める理由とは|LPI-Japan調査から読み解く基礎力の本質"

LinuxカーネルがAIコード受入れポリシーを策定した意味|20年運用してきたエンジニアの視点

2025年12月23日にパッチメールで提案され、2026年1月6日にLinuxカーネルのソースツリーにコミットされた coding-assistants.rst。この59行の文書は、2025年のMaintainers Summitでの議論を経て、AI生成コードをどう扱うかの公式ルールを定めたものです。

この記事では、20年近くサーバーを運用してきた経験から、このポリシーが何を意味するのか、そしてAI時代にLinuxエンジニアとして何が求められるのかを、私なりの視点で語ります。

【この記事でわかること】

・Linuxカーネルが採択したAIコード受入れポリシーの核心

・Signed-off-byとAssisted-byタグの役割と意味

・他のOSSプロジェクトとの対応の違いから見えるLinuxの合理性

・AI時代にLinuxエンジニアに求められる姿勢

Linux 7.0カーネルを実務視点で読む|Rust正式化とext4・XFS改良がサーバー運用に与える影響

ただ、こういうメジャー番号の変更は、商用ソフトウェアの「大型アップデート」とは意味合いが違います。派手な見出しに振り回されず、実務にどう効くかを冷静に読み解く必要があります。

この記事では、20年近くLinuxサーバーを運用してきた一人の現役エンジニアとして、Linux 7.0の変更点を「現場の目線」で整理します。Rustの正式化、ext4とXFSの改良、そしてサーバー用途別の評価まで、2026年の実装現場で押さえておくべき論点に絞って解説します。

・Linux 7.0は11,588件の非マージコミットを含む実務直結のリリース

・Rustが「実験」を卒業、今後のドライバ実装の正規選択肢に

・ext4のconcurrent direct I/O改善とXFSの自律自己修復で運用が変わる

・Webサーバー/DBサーバー/ストレージサーバー別に評価ポイントを整理

続きを読む "Linux 7.0カーネルを実務視点で読む|Rust正式化とext4・XFS改良がサーバー運用に与える影響"

Anthropic「Project Glasswing」とは?AIがLinuxカーネルの脆弱性を自律発見するサイバーセキュリティ構想

この問いに、Anthropicが2026年4月7日、具体的な答えを突きつけました。

「Project Glasswing(プロジェクト・グラスウィング)」——Linuxカーネル、Firefox、OpenBSDといった世界中で使われるソフトウェアの脆弱性を、AIが自律的に発見するサイバーセキュリティ構想です。

AWS、Apple、Google、Microsoft、Linux Foundationなど11の大手企業・団体が参加し、AIを「防衛側」として活用する歴史的な取り組みがスタートしました。

【この記事でわかること】

・Project Glasswingとは何か、なぜ今注目されているのか

・AIモデル「Claude Mythos Preview」が発見した具体的な脆弱性事例(Linuxカーネル・OpenBSD・FFmpegなど)

・参加企業・出資規模(最大1億ドル)の詳細

・LinuxエンジニアやIT管理者が知っておくべき今後の影響

続きを読む "Anthropic「Project Glasswing」とは?AIがLinuxカーネルの脆弱性を自律発見するサイバーセキュリティ構想"

Linux 7.1でi486 CPUサポートが終了|現場エンジニアが知っておくべき32ビット時代の幕引き

そう思ったことがある方に、今回はLinuxカーネル開発の重要な節目をお伝えします。

2026年、Linuxカーネル7.1において、Intel i486プロセッサへのサポートが正式に廃止されることが発表されました。

1989年に登場したi486は、実に37年にわたってLinuxカーネルにサポートされ続けていましたが、ついにその幕を閉じることになります。

この記事では、i486サポート終了の背景と技術的な意味、そして現場エンジニアへの実際の影響を解説します。

この記事のポイント

・Linux 7.1でIntel i486 CPUのサポートが正式に廃止される

・37年間続いた互換性が終了。現代の実務環境への影響はほぼゼロ

・サポート廃止の背景にはカーネル品質向上とメンテナンス効率化がある

・古いハードウェアを使い続けたい場合は旧バージョンのカーネルを使う

続きを読む "Linux 7.1でi486 CPUサポートが終了|現場エンジニアが知っておくべき32ビット時代の幕引き"

GitHubに潜む「不可視文字攻撃」GlassWormとは|Linuxエンジニアが知るべきOSSサプライチェーンの脅威

OSSを日常的に活用するLinuxエンジニアにとって、ここ最近もっとも注意すべき脅威が水面下で急拡大しています。

日経クロステックの報道(2026年4月)によると、「GlassWorm」と呼ばれる新型サイバー攻撃がGitHubやnpm、Open VSXといったコード管理プラットフォームで猛威を振るっており、151件以上のGitHubリポジトリと433件以上のソフトウェアパッケージが汚染されていることが確認されています。

この記事では、GlassWormの仕組みをLinuxエンジニア向けにわかりやすく解説し、現場での対策を考えます。

この記事のポイント

・GlassWormはUnicode不可視文字を使い、コードレビューをすり抜けてマルウェアを埋め込む

・1行のコードの中に1万8000行以上の悪意あるコードが隠せることが判明

・GitHubのOSSを利用する開発・運用現場は今すぐ対策が必要

・検出にはテキストエディタでのUnicode確認や専用ツールの活用が有効

続きを読む "GitHubに潜む「不可視文字攻撃」GlassWormとは|Linuxエンジニアが知るべきOSSサプライチェーンの脅威"

Ubuntu 26.04 LTSにすぐアップグレードすべきか?現役講師が語る移行判断の勘所と注意点

サーバー管理者にとって、LTSの新バージョンが出るたびに必ず直面する問いです。

この記事では、15年以上Linuxサーバーを運用し、3,100名以上にLinuxを指導してきた立場から、Ubuntu 26.04 LTS(コードネーム:Questing Quokka)の主要な変更点と、企業サーバー環境での移行判断ポイントを解説します。

・Ubuntu 26.04 LTSの主要な変更点とカーネル6.14系がもたらす影響

・本番サーバーはリリース直後にアップグレードすべきでない理由と推奨スケジュール

・Snap化の加速がサーバー運用に与える影響と注意点

・RHEL 10との比較で見えるUbuntu 26.04 LTSの立ち位置

Linuxに安易なパスワード設定すると、こんな被害に遭う?

リナックスマスター.JPの宮崎智広です。

いつもありがとうございます。

少し前にこんなニュースがあったのを知っていますか?

要約すると、

「セキュリティが甘いLinuxに大々的にハッキングを仕掛けるよ。だから注意してね。」

ってニュースです。

元々は海外ニュースだったんですが、マイナビさんが翻訳してくれてました。

攻撃は、「Tsunami DDoSボット」により行われ、

侵入されると色々なマルウェアを感染させるとあります。

Tsunamiなんて言葉が入っているから、

作成者は日本人?なんて思っちゃいますが、

「Tsunami」は世界中で使われているのでそうとも限りませんね。

この攻撃自体はとても単純なんですよね。

Red Hat Insightsを無効にする

メッセージが表示されるようになりました。

Register this system with Red Hat Insights: insights-client --register

Create an account or view all your systems at https://red.ht/insights-dashboard

Red Hat Insightsとは

Red Hat Insightsは、OSにインストールされたクライアントがシステムの情報を吸い上げ、Red Hat社が提供するInsightのサイトに情報を送付しWebUIを通して可視化するものです。

このInsightsを用いることで、各システムの「現在のヘルスチェック」を行うようなことが出来ます。

【ポストCentOS5選】CentOSサポートが遂に終了。次にくるディストリビューションは?

【ポストCentOS5選】CentOSサポートが遂に終了。次にくるディストリビューションは?

遂にCentOS8のサポートが、2021年12月31日で終了します。

それに伴い、今後CentOS9のリリースはなく、RHELのアップストリームに位置する

「CentOS Stream」に移行します。

実際につい先日、

「CentOS Stream 9」の提供がスタートしました。

あなたは、CentOSの次、「何を使えば良いのか。」

悩んでいませんか?

特に長期に使うことが前提の企業の場合、

選択は間違えたくないですよね。

そこで...

ポストCentOSになり得る

ディストリビューションを紹介します。

いずれも無償で利用できて、

RHELのダウンストリームに位置しますので参考にしてください。

サポート終了したCentOS5をアップデートする

それ以降yumを使用したアップデートができなくなっています。

サポート終了した時点で、次期バージョンに移行し終わっているのが理想ですが、

クローズド環境で運用しているシステムでは、何らかの理由で次期バージョンに

移行できないケースがあります。

そのような場合でもある程度時間が経過すると

アップデートしたいという要望があると思いますので、

今回は、サポート終了したCentOS5でyumアップデートする手順を紹介します。

サポート終了したCentOS5のyumアップデート手順

yumアップデートを実行するとシステムに不具合で出る場合があります。実行する前にテスト環境で充分検証を行うことを推奨します。

作業実施にはroot権限が必要になります。

今回はCentOS5.7をCentOS5.11にアップデートします。

1.CentOS5のバージョンを確認する

# cat /etc/redhat-release

CentOS release 5.7 (Final)

2.カーネルバージョンを確認する

# uname -a

Linux Mail_001_Enetmercury.localdomain 2.6.18-274.3.1.el5xen #1 SMP Tue Sep 6 20:57:11 EDT 2011 x86_64 x86_64 x86_64 GNU/Linux

LinuxにUSB外付けHDDを接続する(NTFSフォーマットの場合要注意)

その際、NTFSフォーマットのUSB外付けHDDを利用する際の注意手順も紹介します。

LinuxにUSB外付けHDDを接続

1.messagesファイルのログをリアルタイムで表示します。

# tail -f /var/log/messages

2.USB外付けHDDを接続しデバイス名が表示されるか確認します。

下記ログが表示され、カーネルにUSB外付けHDDが認識されることが分かります。

しかし、例では自動で割り当てるはずのデバイス名が割当られません。

その場合、Windows用のNTFSフォーマットが読み込めないのが原因になります。

引き続き、

「3.NTFSフォーマットHDDを読み込めるようにする」以降の作業を行ってください。

デバイス名が表示される場合は、

「8.messagesファイルのログをリアルタイムで表示しつつ、USB外付けHDDを再度接続する」

から参照してください。

Mar 3 17:45:18 Tiger kernel: usb 1-1: new high-speed USB device number 2 using ehci-pci

Mar 3 17:45:18 Tiger kernel: usb 1-1: device descriptor read/64, error 18

Mar 3 17:45:19 Tiger kernel: usb 1-1: device descriptor read/64, error 18

Mar 3 17:45:19 Tiger kernel: usb 1-1: new high-speed USB device number 3 using ehci-pci

Mar 3 17:45:19 Tiger kernel: usb 1-1: device descriptor read/64, error 18

Mar 3 17:45:20 Tiger kernel: usb 1-1: device descriptor read/64, error 18

Mar 3 17:45:20 Tiger kernel: usb usb1-port1: attempt power cycle

Mar 3 17:45:20 Tiger kernel: usb 1-1: new high-speed USB device number 4 using ehci-pci

Mar 3 17:45:20 Tiger kernel: usb 1-1: Invalid ep0 maxpacket: 9

Mar 3 17:45:20 Tiger kernel: usb 1-1: new high-speed USB device number 5 using ehci-pci

Mar 3 17:45:20 Tiger kernel: usb 1-1: Invalid ep0 maxpacket: 9

Mar 3 17:45:20 Tiger kernel: usb usb1-port1: unable to enumerate USB device

3.NTFSフォーマットHDDを読み込めるようにする

epel-releaseリポジトリを追加します。

# yum install epel-release

読み込んだプラグイン:fastestmirror, langpacks

Determining fastest mirrors

* base: ftp.riken.jp

* extras: ftp.riken.jp

* updates: ftp.riken.jp

base | 3.6 kB 00:00:00

extras | 2.9 kB 00:00:00

updates | 2.9 kB 00:00:00

(1/4): base/7/x86_64/group_gz | 165 kB 00:00:00

(2/4): extras/7/x86_64/primary_db | 159 kB 00:00:00

(3/4): updates/7/x86_64/primary_db | 6.7 MB 00:00:03

(4/4): base/7/x86_64/primary_db | 6.0 MB 00:00:11

依存性の解決をしています

--> トランザクションの確認を実行しています。

---> パッケージ epel-release.noarch 0:7-11 を インストール

--> 依存性解決を終了しました。

依存性を解決しました

====================================================================================================

Package アーキテクチャー バージョン リポジトリー 容量

====================================================================================================

インストール中:

epel-release noarch 7-11 extras 15 k

トランザクションの要約

====================================================================================================

インストール 1 パッケージ

総ダウンロード容量: 15 k

インストール容量: 24 k

Is this ok [y/d/N]: y ←「y」を入力します。

Downloading packages:

epel-release-7-11.noarch.rpm | 15 kB 00:00:00

Running transaction check

Running transaction test

Transaction test succeeded

Running transaction

警告: RPMDB は yum 以外で変更されました。

インストール中 : epel-release-7-11.noarch 1/1

検証中 : epel-release-7-11.noarch 1/1

インストール:

epel-release.noarch 0:7-11

完了しました!

[root@Tiger ~]#

RHEL7/CentOS7が重要カーネルセキュリティアップデートをリリース【CVE-2019-14821/CVE-2019-15239】

重要なカーネルセキュリティアップデートのアナウンスがされています。

RHSA-2019:3979 - Security Advisory

Red Hat Enterprise Linux 7 and CentOS 7 Receive Important Kernel Security Update

対象となる脆弱性

対象となる脆弱性は下記になり、それを修正します。・CVE-2019-14821

・CVE-2019-15239

これらの脆弱性は、潜在的な権限昇格、カーネルパニック、情報の不正改ざん、

不正取得、サービス運用妨害 (DoS) 状態にされるなどの危険性があります。

続きを読む "RHEL7/CentOS7が重要カーネルセキュリティアップデートをリリース【CVE-2019-14821/CVE-2019-15239】"

Fedora 31リリース

2019年11月5日、「Fedora 31」が正式リリースされました。

オフシャルエディションは下記2つになります。

・デスクトップ版「Fedora Workstation」

・サーバー版「Fedora Server」

上記の他に、

プレビュー版として下記3つのエディションがリリースされています。

・コンテナワークロードに最適化された「Fedora CoreOS」

・デスクトップをイミュータブルに設計した「Fedora Silverblue」

・IoTやエッジコンピューティングに特化した「Fedora IoT」

Linuxの「sudo」コマンドにroot権限奪取の脆弱性

Linuxの「sodo」コマンドに深刻な脆弱性が発見されました。

本来であれば、root権限を使用できない

ユーザーでもそれが奪取可能になるというものです。

これは、sudoの権限設定ファイル「sudoers」を

正しく設定していも発生する脆弱性になり、

完全にrootとして振る舞えます。

速やかなsudoコマンドの更新が必要ですが、

2019/10/16現在、ディストリビューションによっては、

更新が用意できていない場合があります。

CentOS8とCentOS7の違い、変更点のまとめ

これまでのCentOS7との違いはどこにあるのでしょうか?

興味があったのでまとめてみました。

パフォーマンスが向上

開発者のツイートでは、 「EPYC 7742 2P」で38%、「Xeon Platinum 8280 2P 」で33%の向上が確認出来たそうです。また、こちらの記事の検証では、約10%のパフォーマンス向上が認めらたそうです。ImageMagick脆弱性暫定対応(CVE-2016-3714)

G.W中に「ImageMagick」の脆弱性がアナウンスされました。

ImageMagickを対処済の最新バージョンに更新することで対応可能ですが、

現時点でディストリビューターから最新バージョンの提供がない場合、

ImageMagickの設定ファイル「policy.xml」を編集して、

一部処理について制限を行うことで脆弱性に暫定対応できます。

※本対策を行うと、これまで可能であった動作においても、

エラーが発生する可能性があります。

※本対策はディストリビューターから正式なアップデートが

提供されるまでの暫定措置となり、制限は解除予定です。

glibc にバッファオーバーフローの脆弱性(CVE-2015-7547)

GNUのCライブラリ「glibc」に、深刻なバッファオーバーフローの脆弱性が発見されました。

2008年5月に公開された「同2.9」以降のすべてのバージョンが影響を受け、

遠隔の攻撃者によって、任意のコードを実行されたり、サービス運用妨害 (DoS) 攻撃を

受けたりする可能性があります。

各開発者が提供する情報をもとに、アップデートを適用する必要があります。

■関連情報

・glibc ライブラリの脆弱性 (CVE-2015-7547) に関する注意喚起

・glibc にバッファオーバーフローの脆弱性

・Linuxなどで利用する「glibc」に深刻な脆弱性 - コード実行のおそれ

・CVE-2015-7547(Red Hat 英語)

今回アップデート手順を実施した環境は、CentOS7.1になります。

[root@Tiger ~]# cat /etc/redhat-release

CentOS Linux release 7.1.1503 (Core)

対象はCentOS6、CentOS7になり、CentOS5は影響を受けないので対象外です。

ntpdの脆弱性アップデート手順(CVE-2014-9298,CVE-2014-9297・・・etc)

ネットワーク経由で時刻調整を行うntpdに複数の脆弱性が発見されています。

今回は、ntpdの脆弱性アップデート手順を紹介します。

■関連情報

Network Time Protocol daemon (ntpd) に複数の脆弱性

ntpd 脆弱性におけるパッケージのアップデートについて

今回対応できる脆弱性は下記になります。

・スプーフィングによる認証回避 (CWE-290) - CVE-2014-9298

ソースアドレスを IPv6 アドレス ::1 に偽装されると、ACL による制限を回避される可能性があります。

・プログラムの異常状態や例外条件を適切に検査しない (CWE-754) - CVE-2014-9297

ntp_crypto.c において拡張フィールドの長さ (vallen) の値が正しく検証されていないため、

情報漏えいやプログラムの異常終了が発生する可能性があります。

・PRNG における不十分なエントロピー (CWE-332) - CVE-2014-9293

ntp.conf ファイルで auth key が設定されていない場合、暗号強度の不十分なデフォルト鍵が生成されます。

・暗号における脆弱な PRNG の使用 (CWE-338) - CVE-2014-9294

4.2.7p230 より前のバージョンの ntp-keygen は、弱いシード値で暗号論的に

不適切な乱数生成器を使い、対称鍵を生成します。

・スタックバッファオーバーフロー (CWE-121) - CVE-2014-9295

ntpd の crypto_recv() (autokey 認証利用時)、ctl_putdata()、および configure() には、

細工されたパケットの処理に起因するスタックバッファオーバーフローの脆弱性が存在します。

・エラー条件、戻り値、状態コード (CWE-389) - CVE-2014-9296

ntpd において特定のエラー処理を行うコードに return 式が存在しない箇所が存在するため、

エラー発生時に処理が停止しない問題があります。

OpenSSLの脆弱性アップデート手順(CVE-2014-3570,CVE-2014-3571・・・etc)

昨年からHeartbleedや、POODLEなどの脆弱性が報告されている

OpenSSLのアップデート手順を紹介します。

今回アップデート手順を実施した環境は、CentOS6.5になります。

[root@Tiger ~]# cat /etc/redhat-release

CentOS release 6.5 (Final)

今回対応できる脆弱性は下記になります。

・CVE-2014-3570

攻撃者に暗号保護メカニズムを破られやすい。

・CVE-2014-3571

攻撃者が細工したDTLSメッセージを使うことで、

NULLポインタ参照とアプリケーションのクラッシュによるサービス妨害を引き起こします。

・CVE-2014-3572

ECDHE-to-ECDH ダウングレード攻撃されます。

・CVE-2014-8275

攻撃者が細工されたデータを送ることで、保護メカニズムが破られます。

・CVE-2015-0204

SA-to-EXPORT_RSA ダウングレード攻撃や、

ブルートフォース復号で、弱いRSAキーを提供します。

・CVE-2015-0205

細工されたTLS Handshake Protocol により、CertificateVerifyメッセージを

必要とせずにDiffie-Hellman (DH)証明書でクライアント認証を受け入れます。

・CVE-2015-0206

攻撃者が多くのレコードを送ることにより、

メモリリークによるサービス停止を引き起こします。

続きを読む "OpenSSLの脆弱性アップデート手順(CVE-2014-3570,CVE-2014-3571・・・etc)"

bashの脆弱性アップデート手順(CVE-2014-6271, CVE-2014-7169)

Linuxで使用されているbashに脆弱性が見つかりました。

米国立標準技術研究所(NIST)が出した脅威評価は、

10段階中「10」と最も重大に位置づけられています。

ディストリビューターから対策済みプログラムが提供されていますので、

下記手順を実施し、速やかにアップデートを適用する必要があります。

今回の実行環境はCentOS6.4になりますが、

CentOS5、CentOS7にも同じ手順で適用できます。

CentOS6.4をLinuxカーネル3.10.0にアップデートしてみました(カーネル再構築)

2013年06月30日にLinuxカーネル3.10.0がリリースされました。

今回のアップデートでは、SSDをハードディスクのキャッシュとして利用することで高速化する

「bcache」が導入されています。

また、タイマーを使わずにマルチタスクを実現する「Timer free multitasking」を導入したことで、

CPUの消費電力削減や処理パフォーマンスの向上といった効果が期待できます。

早速、CentOS6.4にLinuxカーネル3.10.0を導入(カーネル再構築)してみたので、

その手順を紹介します。

(基本的に本サイトで過去行なってきたカーネル再構築と同じ手順で出来ます。)

※本ページで紹介しているアップデートは自己責任でお願いいたします。

1.現在のバージョンを確認します。

カーネルバージョンが2.6、CentOS6.4です。

[pakira@Tiger ~]$ su -

パスワード:

[root@Tiger ~]# cd /usr/local/src

[root@Tiger src]# uname -r

2.6.32-358.el6.i686

[root@Tiger src]# cat /etc/redhat-release

CentOS release 6.4 (Final)

makeコマンドのコンパイルを「-j」オプションで高速化

MySQLなどをmakeでコンパイルしようとした場合、処理に時間が掛かります。

そのような場合、マルチプロセッサ環境であれば、makeコマンドに「-j」オプションを

付けて実行すると、コンパイルが並列処理され、時間短縮することができます。

書式

make -j ジョブ数

■実行環境

・VMware Player5

・仮想マシンのスペック

・CentOS6.4

・メモリ :1GB

・CPUコア数:4

コンパイルソフト:Apache 2.2.24

処理時間を測定するために、timeコマンドを付けてmakeを実行しました。

■-jオプション無しで実行

[root@Tiger httpd-2.2.24]# time make

real 5m2.725s

user 0m49.494s

sys 5m14.875s

CentOS6.4がリリースされました。

2013年3月9日にCentOS6.4がリリースされました。

一時期、他のRed Hat Enterprise Linux(RHEL)クローンディストリビューションに比べ、

リリースが遅れ気味でしたが、ここ最近は対応が早いですね。

■CentOS 6.4登場

■「CentOS 6.4」が公開、Microsoft Hyper-Vドライバなどを追加

主な変更点や既知の問題は、CentOS 6.4リリースノートにまめられ公開されています。

■CentOS 6.4リリースノート(英文)

今回のアップデートでは、

マイクロソフトのHyper-Vサーバーにインストールされた時の利便性を上げるため、

Hyper-Vドライバの追加(これによりHyper-V上でCentOSを動作させるとパフォーマンスが向上するらしい)と、

Active Directory(AD)ドメインとの相互接続性を改善するために、Samba4対応が特徴です。

CentOS6.4のダウンロードは下記公式サイトから行えます。

■CentOS公式サイト

CentOS6.4の無料サーバー構築マニュアルは↓からダウンロードできます。

■CentOS6.4の無料サーバー構築マニュアル

CentOS6.4サーバー構築手順紹介ページ

■CentOS6.4のサーバー構築手順はこちらのページで見られます。

CentOS6.3をLinuxカーネル3.8にアップデートしてみました(カーネル再構築)

2013年02月20日にLinuxカーネル3.8がリリースされました。

今回のアップデートでは、

Ext4(fourth extended file system)ファイルシステムで、

inode内にファイルを埋め込む機能が追加されたことで、

ディスク容量の無駄な消費を低減し、読み込み速度の向上を図っています。

また、既に多くのディストリビューションで採用されている

次世代ファイルシステム「Btrfs(B-tree file system)」の強化も行われ、

複数のストレージデバイスに渡ってファイルシステムを利用している場合、

新たに追加されたreplace機能により、ファイルシステムをアンマウントせずとも

ストレージデバイスの置き換えが可能になっています。

さらに、現状では実験的な位置づけですが、

SSD向けファイルシステム「F2FS (Flash-Friendly File System) 」が

新たに導入されています。

この他に、ARMプロセッサのサポートが進化したのと同時に、

以前よりアナウンスされていた386プロセッサのサポートが廃止されています。

早速、CentOS6.3にLinuxカーネル3.8を導入(カーネル再構築)してみたので、その手順を紹介します。

※本ページで紹介しているアップデートは自己責任でお願いいたします。

1.現在のバージョンを確認します。

カーネルバージョンが2.6、CentOS6.3です。

[pakira@Tiger ~]$ su -

パスワード:

[root@Tiger ~]# cd /usr/local/src

[root@Tiger src]# uname -r

2.6.32-279.el6.i686

[root@Tiger src]# cat /etc/redhat-release

CentOS release 6.3 (Final)

CentOS6.3をLinuxカーネル3.6にアップデートしてみました(カーネル再構築)

10月1日にリリースされたばかりのLinuxカーネル3.6を

CentOS6.3に導入してみたので、その時の手順を紹介します。(カーネル再構築)

※本ページで紹介しているアップデートは自己責任でお願いいたします。

1.現在のバージョンを確認します。

カーネルバージョンが2.6、CentOS6.3です。

[root@Tiger ~]# cd /usr/local/src

[root@Tiger src]# uname -r

2.6.32-279.el6.i686

[root@Tiger src]# cat /etc/redhat-release

CentOS release 6.3 (Final)

Linuxが使えるパソコンって?

こんにちわ。

リナックスマスター.JPの宮崎です。

LinuxメルマガやLinuxサイトを運営してると、色々な質問をもらいます。

その中で一番多い質問が「Linuxが使えるパソコンって?」という類のものです。

例えば、

1.DELLの●●という機種を使っているのですが、Linuxはインストールできますか?

2.Linuxがインストールできるパソコンを教えてください。

などなどの質問です。

1については、メーカーに直接聞いてください(笑)

メーカーサイトに行けば、動作保証しているLinuxが掲載されていますし、

そもそも私も同じ機種を持っているわけではないので分かりません。

ちなみに、サイトに動作保証対象外のLinuxについて問い合わせても

「自己責任確認してください。」と言われてしまいます(笑)

(過去に確認済み)

2については私が使用しているPCを教えれば良いのですが、

既に販売が終了したサーバーしか所有してない為、あまり意味がありません。

ネットで検索すれば、LinuxをプリインストールしたPCを売っている

メーカーがありますので、そのようなところで購入するのが良いと思います。

つまり、メーカーが動作保証していないLinuxについては、

実際にインストールしてみないとわからないという事になります。

残念な事に、

メールサーバー構築において注意すべき3つのポイント

こんにちわ。

リナックスマスター.JPの宮崎です。

今回はメールサーバーを構築する際において、

外すことの出来ない重要なセキュリティ対策を3つ紹介します。

メールサーバー技術を習得するには、実際に構築して技術を

習得することも大切ですが、その前段階として絶対に外せない

セキュリティ上のポイントを押える必要があります。

そのポイントを出来るだけサラっと読めるようにしましたので、

5分だけお付き合いください。

■スパムメール(迷惑メール)対策

昨今、非常に問題になっているスパムメールは

メールサーバー構築において必要な対策の一つになっています。

スパムメールとは、自分で登録した覚えがないのに

商品広告の案内や出会い系サイトの案内メールなどが届くと言うものです。

あなたも一度はスパムメールを受信した経験があるのではないでしょうか?

VMware Player3を使うメリット

こんにちわ。

リナックスマスター.JPの宮崎です。

今日は本サイトでも紹介しているVMware Player3を使うメリットに

ついてお話したいと思います。

VMware Playerは、1 台のPC上で複数のオペレーティングシステム(以下OS)を

同時に実行することができます。例えば、Windowsにインストールした場合、

Windows上でLinuxやMacOSを動かすことが可能です。

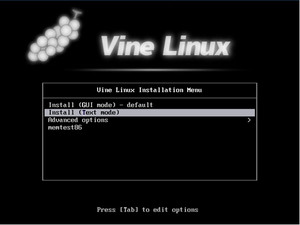

Vine Linux5.1がリリースされました。

こんにちわ。

リナックスマスター.JPの宮崎です。

2010年2月26日にVine Linux5.1がリリースされましたね。

Vine Linux5になってから起動時間が大幅に短縮されたり、

収録ソフトウエアが大幅に刷新されたりと随所に改良がみられます。

Vine Linuxを使うメリットととしては、やはり安定志向を重視している

ディストリビューションであるため、比較的サーバー用途に向いている

ということではないかと思います。

古いバージョンのCentOSをダウンロードするには?

こんにちわ。

リナックスマスター.JPの宮崎です。

突然ですが、あなたが好きなLinuxって何ですか?

Vine Linuxですか?

Fedoraですか?

それともUbuntuでしょうか?

でも、CentOSって新しいバージョンがリリースされると

過去の旧バージョンは公式サイトから削除され

ダウンロード出来なくなってしまいます。

(Vine Linuxは旧バージョンもダウンロードできます。)

今日は削除されてダウンロード出来なくなった旧バージョンの

CentOSをダウンロードする方法をご紹介します。